Eemaldage Locky viirus (Eemaldamise juhend) - uuendatud Aug 2017

Locky viiruse eemaldamise juhend

Mis on Locky viirus?

Locky viirus ja selle eemaldamise ülevaade:

Locky viirus on 2016.aasta aktiivseim pahavara. Kirjutamise ajal on sadu inimesi, kes soovivad oma arvutist Locky viirust eemaldada ja saada kätte “locky datei”. Kui Te ei ole sellest ohust juba kuulnud, siis peaksite teadma, et selle näol on tegemist uusima näitega väljapressimiseks kasutatavast tarkvarast, mis on võimeline rikkuma Teie faile.

Kui Te olete üks sellistest inimestest, kes soovib oma faile hoida tallel aastaid, siis olge tähelepanelikud, sest see oht võib Teie jaoks kallid mälestused ohtu seada. Locky viirus on äraandlik pahavara, arvatakse, et see tarkvara on rünnanud juba enam kui poolt miljonit kasutajat.

Kahjuks levib see viirus jätkuvalt edasi ja arvutiturbeekspertide sõnutsi on seda võimalik pidada üheks tänapäeva tähelepanuväärsemaks viiruseks.

Juuni algul ilmnes, et on alanud uus mitmemiljoniline Locky e-posti kampaania pärast lühikest perioodi vaikust. Kampaania paistab olevat seotud kuulsa väljapressimiseks kasutata tarkvara jaotamise botnetiga Necurs, mis pidavat mõne nädala eest suletama.

Nüüd kasutab Locky seda botneti nakatunud manuste kaudu levimiseks järgnevate nimede all: services_[name]_[6 random digits].zip, [name]_addition_[6 random digits].zip ja [name]_invoice_[6 random digits].zip. Kõik need zip-dokumendid on täidetud pahatahtliku JavaScripti dokumendiga.

Pärast seda, kui ohver avab dokumendi, siis hakatakse koheselt arvutisse alla laadima Locky käivitusfaili ja viirus aktiveeritakse. Hoolimata neist paarist muudatusest, tundub, et programm ise on püsinud muutumatuna.

Viirus toimib sarnaselt teiste lahendustega nagu CTB Locker, Cryptowall, Teslacrypt, ja Cryptolocker, seega, nii pea, kui programm pääseb arvutisse, hakkab see AES-128 krüpteerimise abil krüpteerima arvutis leiduvaid faile.Kui see sõjaväe-tüüpi krüpteerimine on tehtud, siis pole ohvril enam võimalik saada kätte oma faile.

Ainus võimalus nende failide tagasi saamiseks on dekrüpteerimiseks vajalik kood, mida valdavad Locky viiruse arendajad. Kasutajad, kelle failid on krüpeeritud, saavad pakkumise maksta võtme eest raha. Kirjutamise ajal küsitakse kasutajailt võtme eest 0,5 kuni 1 bitcoini (või 400 USD). Hoolimata sellest on küberturbeeksperdid palunud ohvritele raha võtme eest MITTE maksta, sest pole mingit garantiid, et see “võti” nende jaoks töötab.

Seega, Locky on äärmiselt ohtlik viirus, mis tuleks oma arvutist koheselt eemaldada. Säärane käitumine on ainus võimalus vältida enda jaoks väärtuslike andmete edasist krüpteerimist. Locky viiruse ja selle pahatahtlike failide eemaldamiseks tuleks Teil oma arvutit skanneerida tarkvaraga FortectIntego või mõne muu sarnase viirusetõrje programmiga. Detailsete juhiste saamiseks, kuidas viirust eemaldada, minge leheküljele 2.

Kuidas see viirus töötab?

Nii pea kui Locky pahavara süsteemi nakatab, algatab see järgnevad käsud:

- Viirus algatab krüpteerimisprotsessi. Vajalike failide krüpteerimiseks kulub mitu tundi kuni mitu päeva. Reeglina püsib viirus selles faasis märkamatuna, kuid tähele võib panna süsteemi aeglustumist ja muud sarnast.

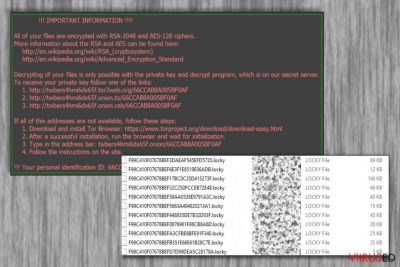

- Nüüd hakkab see tarkvara kuvama ohvri arvuti ekraanil lunakirja. See _Locky_recover_instructions.txt hoiatussõnum on peaaegu identne eelmiste versioonidega, mida on kasutatud selleks, et anda inimestele teada kui palju bitcoine nad Locky viiruse arendajatele maksma peavad selleks, et saada enda käsutusse spetsiaalne dekrüpteerimiseks kasutatava võti, millega oma failidele ligi pääseda.

Locky viiruse versioonid ja kõik selle pahavaraga seotud failid

Locky väljapressimiseks kasutatav tarkvara. Tegemist on Locky viiruse esimese versiooniga. Locky levib Wordi dokumendi kujul, mis sisaladab pahatahtlikku koodi, mida on võimalik käivitada Word Macros rakenduse kaudu. Kuid kood aktiveeritakse, siis laetakse alla pahavara ja käivitub pahatahtlik Locky programm, mis skanneerib arvutit leidmaks isiklikud failid ja leitud failid krüpteerib see tarkvara AES krüpteerimisalgoritmi kasutades.

Programm jätab endast arvutisse kõigi kirjete krüpteerimise järel _Locky_recover_instructions.txt faili. See dokument informeerib ohvrit sellest, mis juhtunud on ja käsib tal maksta selle eest, et rikutud failid tagasi saada. Kui Teie arvuti on nakatunud Locky pahavaraga, siis Te ei peaks maksma!

Te riskite oma raha kaotamisega, sest tegemist on küberkriminaalidega, kelle lubadusi ei saa usaldada. Kahjuks pole arvutieksperdid leidnud võimalust Locky väljapressimiseks kasutatava tarkvara poolt krüpteeritud failide avamiseks, seega on ainus võimalus failide tagasisaamiseks need varundatud versioonist arvutisse importida. Kui Teil pole oma failidest tagavarakoopiaid, siis ei ole just palju, mida nüüd teha saate.

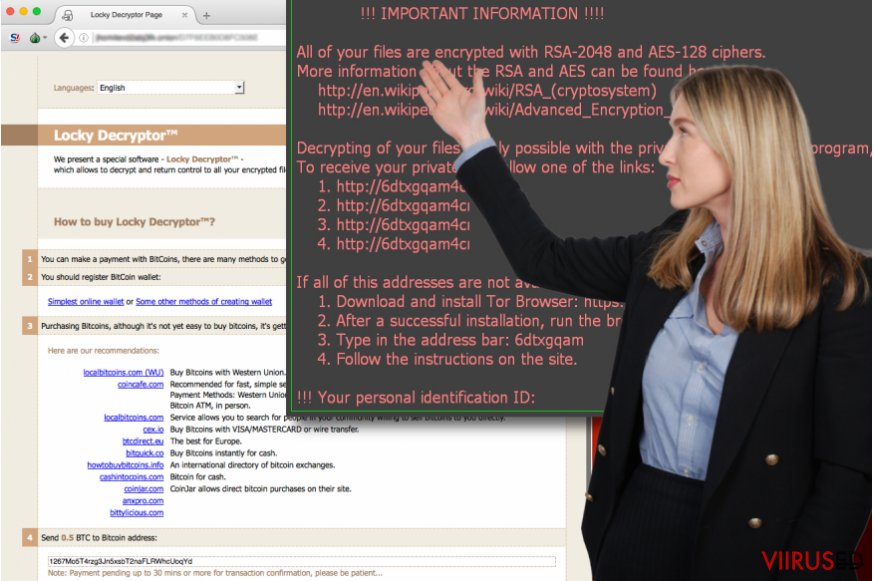

Locky dekrüpteerija. Tegemist on tarkvaraga, mida Locky ohvrid tavaliselt otsivad. Küberkriminaalid, kes seda viirust levitavad, informeerivad ohvreid sellest, et ainus võimalus oma krüpteeritud failide avamiseks on unikaalse Locky dekrüpteerimistarkvara ostmine, mis on väidetavalt suuteline ohvri andmete dekrüpteerimiseks.

Locky dekrüpteerija hind algab 0,5 bitcoinist (ligikaudu võrdne 225 dollariga), kuid võib erineda juhtumipõhiselt. Siiski julgustavad küberturbeeksperdid ohvreid seda tarkvara MITTE ostma, sest see võib olla kasutu. Me soovitame samuti Locky dekrüpteerijat mitte otsida veebist, sest küberkriminaalid võivad neid faile levitada, olles need täitnud pahatahtlike komponentidega.

AutoLocky viirus. Selle programmi puhul on tegemist Locky viiruse vähem ohtliku koopiaga. Selle käivitusfail levib spämmi kaudu ja kui ohver selle avab, siis krüpteerib viirus ohvri failid ja küsib lunaraha (0,75 bitcoini ehk ligikaudu 325 dollarit).

See programm kasutab Locky nime selleks, et tunduda hirmuäratav, kuid tegelikult pole see kaugeltki nii ohtlik kui Locky viiruse õige versioon. AutoLocky tarkvara on kirjutatud Autolt keeles, seega ei ole see nii keeruline kui Locky, mis on kirjutatud C++ programmeerimiskeeles.

Õnneks on arvutieksperdid juba avastanud võimaluse AutoLocky poolt krüpteeritud failid ka avada, seega saavad ohvrid oma krüpteeritud failid ka kindlasti tagasi.

.locky faililaiendi viirus. See variant Locky väljapressimiseks kasutatavast tarkvarast lisab failinimedele ohvri andmete krüpteerimise järel .locky faililaiendi. Kui Te näete seda, et Teie failidele on sellised laiendid lisatud ja neid faile pole võimalik avada, siis on see selge märk sellest, et olete langenud Locky viiruse järjekordseks ohvriks.

See variant viirusest soovitab samuti Locky dekrüpteerija muretsemist suure rahasumma eest. Nii nagu oleme juba maininud, siis riskite lisaks oma failide kaotamisele ka raha kaotamisega kui oma raha küberkriminaalidele üle kannate. Me soovitame Teil tungivalt seda MITTE teha.

_Locky_recover_instructions.txt. See fail sisaldab Locky viiruse poolt antavaid juhiseid failide taastamiseks. Need juhised on kasutajale antud küberkriminaalide poolt, kes ei anna kahjuks infot selle kohta, kuidas faile tasuta taastada. See nõndanimetatud lunakiri või selle paar erinevat versiooni on leitavad kõigist selle viirusega nakatunud arvutitest.

See dokument selgitab ohvrile, et ta peab alla laadima ja installeerima Tor brauseri ja seejärel navigeerima kindlatele veebilehtedele selleks, et saada edasist infot Locky dekrüpteerimise kohta. Hiljem käsivad küberkriminaalid ohvril osta dekrüpteerija ja vastutasuks saata kriminaalidele bitcoine.

Bart viirus. Bart väljapressimiseks kasutatav tarkvara on unikaalne selle poolest, et see ei krüpteeri faile, vaid lisab need ZIP-arhiividesse ja kaitseb neid salasõnaga. Viirus nimetab need arhiivid nii: [algne failinimi].bart.zip. Veel enam, see viirus ei suhtle oma käsu- ja juhtimisserveriga, mis tähendab, et see jätkab failide lukustamist ka seejärel kui kasutaja suleb internetiühenduse.

Barti juures on huvtav ka see, et see kontrollib arvuti keeleseadeid ja olles vene-, valgevene- või ukrainakeelses arvutis, kustutab viirus end ise. Viirus küsib andmete tagasi saamise eest 3 bitcoini. Me ei soovita väljapressimiseks kasutatava tarkvara ohvritel kunagi lunaraha maksta, sest küberkriminaalid võivad keelduda dekrüpteerimiseks vajaliku võtme või antud juhul Decryptor Bart ohvrile andmisest.

Zepto viirus. Zepto on Locky uusim versioon. See avastati 2016.aasta juunis ja see viirus on kurikuulsa .locky faililaiendi viiruse edasi arendatud versioon. See lasti välja kohe pärast Bart tarkvara ilmumist ja see levib pahatahtlike e-kirja kampaaniate kaudu.

See tarkvara krüpteerib andmed kasutades AES-128 ja RSA-2048 šifreid, muutes viiruse murdmise ja tasuta dekrüpteerimistarkvara loomise peaaegu võimatuks. Teisisõnu võib nende failide dekrüpteerimine osutuda hiljem võimatuks.

Selle viiruse loojad küsivad Zepto dekrüpteerimisvõtme eest lunaraha. Võti on võimalik osta Locky müügiplatvormi kaudu. Ometi pole informatsiooni selle kohta, kuidas petised ohvritele lunaraha maksmise järel võtme kohale toimetavad.

MRI6219316107.js. See JavaScripti fail usutakse olevat failiks, mis Locky viiruse arvutisse paigaldab. Kui Te märkate seda faili mõne kahtlase e-kirja manuses, siis kustutage see e-kiri koheselt. Kui Te olete alla laadinud seda komponenti sisaldava ZIP-faili, siis ärge mingil juhul seda faili lahti pakkige!

JS.Nemucod. Tegemist on pahatahtliku Trooja hobusega, mis on suuteline Teie arvutisse paigaldama Locky või mõne muu pahatahtliku viiruse. On äärmiselt oluline kaitsta oma arvutit troojalaste eest, sest need kohutavad programmid on väga ohtlikud.

Tavaliselt ei ole nende programmide olemasolu kuidagi võimalik näha, kuid märkamatult on need programmid võimelised varastama kasutaja isiklikke andmeid või ootamatult Teie arvutisse paigaldama hirmuäratavaid viiruseid. Teisisõnu on JS.Nemucod viirus nagu tiksuv aegpomm. Selliste ohtude vältimiseks tuleb oma arvutit kaitsta võimsa viirusetõrje programmiga.

Kuidas võin ma Locky viirusega nakatuda?

Peamine meetod, kuidas Locky väljapressimiseks kasutatavat tarkvara (selle ohu alternatiivne nimi) levitatakse, on SPÄMM. Mõnel neist eksitavatest e-kirjadest on manuses Wordi fail, teised on täidetud JavaScript manusega.

Arvutiturbeekspertide sõnutsi peaksid inimesed olema äärmiselt ettevaatlikud .js e-kirja manustega, sest usutakse seda, et petised on võimelised seitsme päeva jooksul saatma välja peaaegu neli miljonit e-kirja, mis on sellise sisuga täidetud. Muidugi üritavad need e-kirjad näida väga veenvad selleks, et inimesi manust alla laadima panna, sest just sel viisil Locky süsteemi nakatabki.

Kui Wordi manus alla laetakse ja avatakse Wordi makroseaded sisse lülitanud olles, siis alustab viirus kohe oma pahatahtlikku tegevust. Kuid juhul, kui makroseaded on välja lülitatud, siis palub programm ohvril Wordi makroseaded sisse lülitada. Palun ÄRGE MITTE MINGIL JUHUL seda tehke, sest makro kodeerib lahti faili informatsiooni ja viirus aktiveerub.

See on põhjus, miks Locky't tuntakse ka kui makroviirust. Kui ohver veendakse aga alla laadima JavaScript manust, siis ei vaja viirus seda, et ohver makrod sisse lülitaks. See on põhjus, miks usutakse, et see Locky jaotustehnika saab lähimas tulevikus väga populaarseks.

Pärast seda kui viirus on aktiveeritud, hakkab see skanneerima arvutit selelks, et leida faile, sealhulgas fotosid, videosi, dokumente, arhiive ja teisi faile, et need siis AES-algoritmi kasutades krüpteerida. Lisaks sellele ei mõjuta viirus ainult Office faile, vaid võib ühenduda ka väliste ketastega, mis on arvutiga ühendatud või võrgus leiduvate jagamislehtedega ja krüpteerida ka seal leiduvad failid.

Veel enam, suures kaaperdamisohus on ka võrgus olevad failipilved ja jgamiskeskkonnad. On olnud teateid selle kohta, et Locky on krüpteerinud ka Bitcoini tahakotte. Tegemist on äärmiselt ohtliku viirusega, seega peaksite Locky eemaldamisele mõtlema nii pea kui seda oma arvutis märkate. Ärge samuti avage tundmatuid e-kirju ning laadige alla manustatud kahtlaseid faile.

Kui olete oma arvutist avastanud locky_recover_instructions lunakirja ja Teie failidele on lisatud laiend .locky, siis kahjuks on see märk sellest, et kurikuulus Locky tarkvara on leidnud viisi tungida Teie arvutisse. Nii nagu oleme juba varem öelnud, siis pole soovitatav järgida selles lunakirjas leiduvaid juhiseid.

Kahjuks on ainus võimalus Locky poolt kahjustatud failide taastamiseks nende tagavarakoopia. Kui Te pole oma faile enne viiruse rünnakut varundanud, siis ei ole kuidagi neid faile enam kätte saada võimalik. Kui Te ei ole valmis maksma Locky lunaraha, siis peaksite selle ohu oma arvutist koheselt eemaldama.

Locky viiruse eemaldamine:

Nagu näha võite, on Locky väljapressimiseks kasutatav tarkvara hästi konstrueeritud tarkvara, mis võib kergesti viia failide kaotamiseni. On teada, et viirus on juba tõlgitud mitmesse eri keelde ja seda levitatakse Outlooki ja Microsoft 365 kaudu. Mõned arvutiturbeeksperdid nimetavad seda programmi “kriminaalsuse tippteoseks”. Nakatunud kasutajate jaoks võivad tagajärjed olla südantmurdvad.

Enamik viirusetõrje programme pole olnud suutelised seda viirust tõkestama, kuid paistab, et nüüd on see probleem lahendatud, set enamik viirusetõrje programme on suutelised Locky peatame enne kui see on suuteline leidma ohvri failid ja need krüpteerima. Kui Te soovite olla selle küberohu eest kaitstud, siis peaksite mõtlema selle peale, et paigaldada oma arvutisse usaldusväärne viirusetõrje programm.

Lisaks sellele peate Te olema väga ettevaatlik kahtlastest allikatest saadud manuste alla laadimisel. Ükskõik kui ohutu .js või word manuse saaja ka ei tundu, siis peaksite Te ikkagi temaga enne manuse arvutisse alla laadimist ühendust võtma. Kui Te olete nakatunud, siis võite olla avastanud, et Locky eemaldamine on pikk ja raske protsess.

Sama on võimalik öelda ka nakatunud failide taastamise kohta. Sel juhul on kõige olulisem mõista, et viiruse eemaldamine ei aita viiruse poolt blokeeritud faile tagasi saada. Kui Te olete nakatunud, siis peaksite järgima alljärgnevat juhendit ja oma arvuti korda tegema enne seda, kui kaotate veel rohkem faile.

Locky viiruse KKK:

Küsimus: Kas ma saan oma failid dekrüpteerida pärast seda, kui Locky viirus on minu arvutisse tunginud?

Vastus: Kahjuks ei ole veel leiutatud Locky dekrüpteerijat. Kui Te ei mäleta, et oleksite oma andmeid varundanud, mis on ainus protsess, mis on tõesti võimeline aitama inimestel vältida oma failide kaotamist, siis võite proovida neid tarkvarasid: Photorec, Kaspersky viirusevastased utiliidid või R-Studio.

Siiski pole mingit garantiid, et need programmid aitavad Teil oma failid tagasi saada. Samuti ei tohiks Te unustada oma arvuti turvalisust. Te peate Locky viiruse oma arvutist koheselt eemaldama. Selleks soovitame me installeerida FortectIntego.

Küsimus: Ma olen just saanud e-kirja, mis ütleb “Please see the attached invoice” (“Palun vaadake lisatud arvet”). Samuti on e-kirjale lisatud “ATTN: Invoice J-98223146” dokument. Kahjuks olen ma selle juba alla laadinud ja mu failid on nüüd blokeeritud! Miks?

Vastus: Kahjuks olete nakatunud .Locky viirusega. See on tõsiselt ohtlik viirus, mis soovib saada makset selle eest, et anda inimestele võimalus nende failid dekrüpteerida. Selleks, et oma arvuti korda teha ja pahatahtlikud failid eemaldada, peaksite järgima alljärgnevat samm-sammulist juhendit.

Küsimus: Kuidas on võimalik eemaldada Locky viirus? Kas see aitab mul avada selle tarkvara poolt blokeeritud failid?

Vastus: Kahjuks on kergeim võimalus failide avamiseks võti, mis on Locky arendajate käes. Seda võtit pole võimalik ära arvata ega varastada, seega on ainus võimalus selle võtme kätte saamiseks programmi arendajatele maksta lunaraha. Samas võiksite Te failide taastamist üritada nende tagavarakoopiate abil.

Kontrollige oma plaate, väliseid kettaid, Dropboxi ja teisi võrgulahendusi selleks, et oma failid kätte saada. Locky viiruse eemaldamiseks oma arvutist, peate installeerima usaldusväärse viirusetõrje programmi ja selle abil oma arvutit pahatahtlike failide suhtes kontrollima.

Locky viiruse manuaalse eemaldamise juhend

Eemalda Locky kasutades Safe Mode with Networking

Märkus: mõned selle viiruse versioonid võivad lisavõimalused arvuti algkäivitamiseks välja lülitada. Seega, kui Teie arvuti ei käivitu Safe Mode with Networking (internetiga turvarežiimis) või Command Prompt (käsurea) režiimis, siis võite arvuti käivitamiseks üritada kasutada päästeketast.

-

Samm 1: Taaskäivita oma arvuti kuni hetkeni Safe Mode with Networking

Windows 7 / Vista / XP- Klikka Start → Shutdown → Restart → OK.

- Kui Teie arvuti muutub aktiivseks, siis vajutage mitu korda F8, kuni ekraanile ilmub Advanced Boot Options.

-

Valige nimekirjast Safe Mode with Networking

Windows 10 / Windows 8- Vajutage nuppu Power Windows sisselogimisekraanil. Nüüd vajutage ja hoidke all klaviatuuril olevat nuppu Shift ja klikkake Restart..

- Nüüd valige Troubleshoot → Advanced options → Startup Settings ja lõpuks vajutage Restart.

-

Kui Teie arvuti muutub aktiivseks, siis valige Enable Safe Mode with Networking aknas Startup Settings.

-

Samm 2: Eemaldage Locky

Logige sisse oma nakatunud kontosse ja käivitage brauser. Laadige alla FortectIntego või muu legitiimne nuhkvara-vastane programm. Uuendage seda enne täielikku süsteemi skanneerimist ja eemaldage pahatahtlikud failid, mis kuuluvad Teie väljapressimiseks kasutatava tarkvara juurde ja viige Locky eemaldamine lõpule

Kui Teie väljapressimiseks kasutatav tarkvara blokeerib Safe Mode with Networking, siis proovige edasist meetodit.

Eemalda Locky kasutades System Restore

Süsteemi taastamisel võite üritada rakendada Windows Previous Versions (Windowsi Eelmised Versioonid) omadust. Pidage meeles, et see funktsioon on saadaval ainult siis, kui System Restore (Süsteemi Taaste) oli enne arvuti nakatumist võimaldatud.

Sellest hoolimata ei pruugi meetod alati toimida, sest mõned Locky uuemad versioonid võivad kustutada failide varimahukoopiad, muutes nende taastamise võimatuks.

-

Samm 1: Taaskäivita oma arvuti kuni hetkeni Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klikka Start → Shutdown → Restart → OK.

- Kui Teie arvuti muutub aktiivseks, siis vajutage mitu korda F8, kuni ekraanile ilmub Advanced Boot Options.

-

Valige nimekirjast Command Prompt

Windows 10 / Windows 8- Vajutage nuppu Power Windows sisselogimisekraanil. Nüüd vajutage ja hoidke all klaviatuuril olevat nuppu Shift ja klikkake Restart..

- Nüüd valige Troubleshoot → Advanced options → Startup Settings ja lõpuks vajutage Restart.

-

Kui Teie arvuti muutub aktiivseks, siis valige Enable Safe Mode with Command Prompt aknas Startup Settings.

-

Samm 2: Taastage oma süsteemi failid ja seaded

-

Kui ilmub Command Prompt aken, siis sisestage cd restore ja klikkakeEnter.

-

Nüüd tippige rstrui.exe ja vajutage uuesti Enter..

-

Kui ilmub uus aken, siis klikkake Next ja valige taastamishetk enne seda, kui süsteemi infiltreerus Locky. Selle tegemise järel klikkake Next.

-

Nüüd klikkake Yes oma süsteemi taastamiseks.

-

Kui ilmub Command Prompt aken, siis sisestage cd restore ja klikkakeEnter.

Lõpetuseks, peaksite alati mõtlema Teie väljapressimiseks kasutatava krüpteeritud tarkvara vastasele kaitsele. Selleks, et kaitsta oma arvutit Locky ja teiste väljapressimiseks kasutatavate tarkvaralahenduste eest, kasutage tuntud nuhkvara-vastast programmi, nagu FortectIntego, SpyHunter 5Combo Cleaner või Malwarebytes

Teile soovitatud

Ära lase valitsusel enda järel nuhkida

Valitsustel on kombeks jälgida inimeste andmeid ning isegi nuhkida kodanike järel, seega sa peaksid seda silmas pidama ja uurima rohkem kahtlaste infokogumise taktikate kohta. Selleks, et vältida mistahes soovimatut valitsusepoolset jälgimist, tuleks internetti kasutada täiesti anonüümselt.

Kui kasutad internetti, saad valida mistahes asukoha selleks, et netisisu näha ilma, et peaksid taluma olulisi piiranguid. Naudi internetikasutust ilma häkkimise riskita, kasutades Private Internet Access VPN-teenust.

Kontrolli, millist infot valitsused ja muud soovimatud osapooled saavad näha siis, kui sa internetis surfad. Isegi, kui sa ei tegele seadusevastaste toimingutega või usaldad oma teenusepakkujaid ja platvorme, ole alati omaenda turvalisuse ja heaolu huvides kahtlustav ning kasuta ennetavaid meetmeid nagu VPN-teenused.

Tee failidest tagavarakoopiad, juhuks, kui sind tabab pahavararünnak

Arvutikasutajad võivad saada mitmesuguseid kahjusid kübernakkuste tõttu, kuna nad on ise jätnud midagi tegemata. Pahavara põhjustatud tarkvaraprobleemid või otsesed andmekaotused krüpteeringu tõttu võivad tekitada seadmele mitmeid probleeme või põhjustada püsivat kahju. Kui sul on korralikud tagavarakoopiad, saad pärast taoliseid intsidente oma tööd aga muretult jätkata.

Pärast seadmele mistahes muudatuste tegemist on oluline teha tagavarakoopiad, et saaksid alati naasta oma töö juurde, isegi, kui pahavara on midagi seadmes muutnud või põhjustanud andmekaotuseid. Kui sul on olemas iga olulise dokumendi või projekti eelmise versiooni koopia, saad vältida tülikaid olukordi. Sa tänad end, kui peaksid kunagi pahavara otsa sattuma. Süsteemi taastamise jaoks kasuta programmi Data Recovery Pro.