Eemaldage WannaCry viirus (Eemaldamise juhend) - Aug 2017 uuendus

WannaCry viiruse eemaldamise juhend

Mis on WannaCry lunavaraviirus?

Massiivne küberrünnak: WannaCry lunavara nakatas üle 230 000 arvuti üle maailma

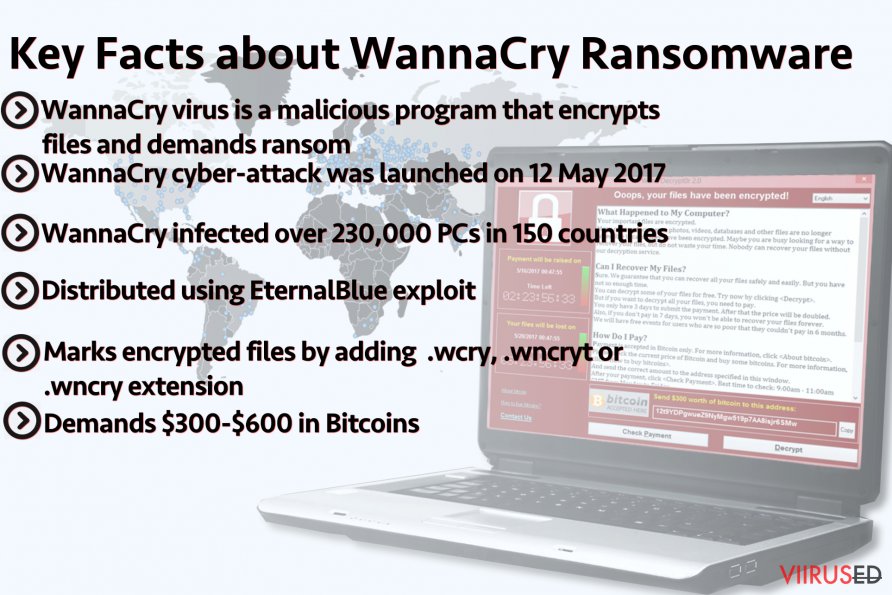

WannaCry viirus on lunavaratüüpi program, mis kasutab EternalBlue vara, nakatamaks Microsoft Windows operatsioonisüsteemiga arvuteid. Seda lunavara tuntakse ka nimede WannaCrypt0r, WannaCryptor, WCry ja Wana Decrypt0r all. Kord, kui see satub sihtmärgiks olevasse arvutisse, hakkab see kiirelt krüpteerima faile ja märgib neid ühe järgneva laiendusega: .wcry, .wncryt and .wncry.

Viirus muudab failid kasututeks, kasutades tugevat algoritmi. Lisaks muudab see töölaua taustapildi, loob lunarahateate “Please Read Me!.txt” ja avab seejärel programmi nimega “Wanna Decrypt0r”, kus on kirjas, et arvutis olevad failid on krüpteeritud. Pahavaraline programm meelitab ohvrit tasuma lunaraha Bitcoinides, summa varieerub seejuures $300-st kuni $600-ni ning lubab vastasel korral failid kustutada, kui ohver ei maksa nõutud summat 7 päeva jooksul.

Pahavaraline programm eemaldab arvutist varikoopiad, vältimaks võimalust, et ohver saab faile ise taastada. Kõigele lisaks käitub see lunavara nagu uss, kuna nii pea, kui viirus on sattunud arvutisse, hakkab see otsima teisi arvuteid, mida nakatada. Pahavara kasutab Windows OS turvaauku ning see levib väga kiirelt failijagamisprogrammide kaudu (nagu Dropbox või muu taoline), küsimata ohvrilt luba selleks.

Kui sa oled sattunud küberrünnaku ohvriks, pead sa WannaCry eemaldama nii kiiresti kui võimalik, vältimaks selle levimist. Kuigi viirus lubab taastada failid pärast lunaraha maksmist, pole mitte mingit põhjust usaldada kriminaalide ütluseid. viirused.ee tiim soovitab lunavara eemaldada Safe Mode with Networking režiimis, kasutades pahavaratõrjet nagu näiteks FortectIntego.

Küberkurjategijad kasutasid seda lunavara massiivses küberrünnakus, mida alustati reedel, 12. mail 2017. Hiljutiste uudiste kohaselt on pahavara edukalt nakatanud enam kui 230 000 arvutit enam kui 150 riigis. Küberrünnaku tulemus on õõvastav – kuigi viirus on sihikule võtnud organisatsioone erinevatest valdkondadest, näib kõige rohkem kannatavat tervishoiusüsteem.

Rünnaku tõttu on mitmed haiglad pidanud oma tegevuse peatama, näiteks on sadu operatsioone tulnud edasi lükata. Teadaannete kohaselt on nakatunud ka suured ettevõtted nagu Telefonica, Gas Natural ja Iberdrola. Mõndadel nakatunud ettevõtetel on küll olnud koopiad, mõned on aga pidanud silmitsi seisma kahjustatud ja kaotatud failidega. Igasuguste eranditeta on soovitatud WannaCry võimalikult kiiresti eemaldada, kuna nii saab vältida lunavara levimist kaugemale.

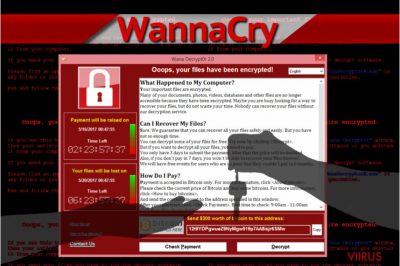

Uurija näitab ekraanitõmmist, mis on tehtud WannaCry rünnaku käigus. Tõmmiselt saab näha nii Wanna Decrypt0r akent kui ka pilti, mille WannaCry seab töölaua taustapildiks pärast süsteemi nakatamist ja failide krüpteerimist.

Uurija näitab ekraanitõmmist, mis on tehtud WannaCry rünnaku käigus. Tõmmiselt saab näha nii Wanna Decrypt0r akent kui ka pilti, mille WannaCry seab töölaua taustapildiks pärast süsteemi nakatamist ja failide krüpteerimist.

WannaCry levib EternalBlue abil

WannaCry lunavara levimise võtmesõnaks on EternalBlue vara, mis on Ameerika turvaorganisatsiooni NSA küberluuretööriist ning see avalikustati internetis Shadow Brokers häkkerigrupi poolt. EternalBlue võtab sihikule Windows CVE-2017-0145 turvaaugu Microsofti SMB protokollis. See turvaauk on aga juba korda aetud, vastaval Microsofti poolt avalikustatud turvateatele MS17-010 (avaldatud 14. mail 2017).

Ründajate kasutatav ründekood pidi nakatama vananenud Windows 7 ja Windows Server 2008 süsteeme ning teadaannete kohaselt ei saa Windows 10 kasutajad sellega nakatuda. Pahavara satub arvutisse teatud Trooja abil, mis sisaldab ründevara ja lunavara. Seejärel üritab see ühendada end ühe kaugjuhitava serveriga, et laadida lunavara arvutisse. Viimane WannaCry versioon levib girlfriendbeautiful[.]ga/hotgirljapan.jpg?i=1 APAC regioonis. Lunavara võib nakatada kõiki, kellel ei ole teadmisi selle kohta, kuidas lunavara levib, seega soovitame lugeda seda Wanna Cry lunavara ennetamise juhendit, mille on loonud meie eksperdid:

- Installeeri MS17-010 süsteemi turvauuendus, mille Microsoft hiljuti avaldas. See on mõeldud just selle turvaaugu jaoks, mida lunavara kasutab. Uuendused loodi erandina isegi vanadele operatsioonisüsteemidele nagu Windows XP või Windows 2003.

- Hoia arvutis olevaid programme uuendatuna.

- Laadi usaldusväärne pahavaratõrje, mis suudab kaitsta su arvutit illegaalsete sissetungide eest.

- Ära ava kunagi kirju, mis on saadetud võõrastelt või ettevõtetelt, millega sul ei ole mitte mingit pistmist.

- Keela SMBv1, kasutades Microsofti loodud juhiseid.

WannaCry versioonid

.wcry faililaienduse viirus. Seda peetakse kurikuulsa lunavara esimeseks versiooniks. Seda märgati esimest korda 2017. aasta veebruaris ning esialgu tundus, et see ei suuda ületada kõige ohtlikumaid viiruseid nagu Cryptolocker, CryptXXX või Cerber.

Viirus kasutab AES-128 kirjeid selleks, et failid kindlalt lukustada, lisab kõikidele failidele laienduse .wcry ning palub kanda 0.1 Bitcoini teatud virtuaalsesse rahakotti. Pahavara levitati esialgu rämpskirjade kaudu, ent selline levimisviis ei toonud häkkeritele palju kasumit. Kuigi näib, et selle lunavara poolt lukustatud faile ei saa taastada dekrüpteerimisvõtmeta, otsustasid siiski viiruse arendajad pahavara uuendada.

WannaCrypt0r lunavaraviirus. See on uuendatud lunavara nimi. Uus versioon otsustas kasutada Windowsi nõrgemaid külgi oma peamise ründemehhanismina ning sarnaselt eelnevalegi krüpteerib see süsteemis olevad failid mõne sekundi jooksul. Nakatunud faile saab eristada teistest uue faililaienduse järgi, mis on lisatud kõikidele failidele – .wncry, wncryt või .wcry. Kahjuks pole mitte mingit võimalust nakatunud faile taastada, kui ei ole koopiaid või privaatset võtit, mis loodi andmete krüpteerimise käigus. Viirus nõuab tavaliselt $300, kuid see summa kasvab $600-ni, kui ohver ei maksa kolme päeva jooksul.

WannaDecrypt0r lunavaraviirus. WannaDecrypt0r on programm, mille viirus avab pärast edukat süsteemi nakatamist. Uurijad on juba märganud muuhulgas ka Wanna Decryptor 1.0 ja Wanna Decryptor 2.0 versioone. Pahavaraline tarkvara esitleb ka taimerit, mis näitab, kui palju on veel aega lunaraha tasumiseks, enne kui selle hind mitmekordistub ning sellele lisaks on teine identne kell, mis näitab seda, kui kaua on aega raha tasumiseks enne, kui viirus kustutab kõik andmed arvutist. See konkreetne versioon rabas virtuaalühiskonda 12. mail 2017, kuid mõni päev hiljem peatati see turvaekspertide gruppi MalwareTech poolt.

Kuidas WannaCry eemaldada ja taastada krüpteeritud failid?

WannaCry viiruse eemaldamiseks peaks tuginema üksnes professionaalsetel tööriistadel ning ei tohiks sellega rinda pista käsitsi. Viirus on äärmiselt ohtlik ning kasutab keerukaid meetodeid selleks, et kogu arvutisüsteemi levida ja seejuures nakatada ka ühendatud arvuteid ja muid seadmeid. Mida varem viirus keelata ja eemaldada, seda parem, seega ära raiska rohkem aega.

Kui sul on andmetest tehtud koopiad, ära kiirusta nende arvutisse tõstmisega, kui viirus on veel arvutis, kuna sel juhul krüpteeritakse ka koopiad. Parimate tulemuste jaks on Viirused.ee tiim loonud järgnevad WannaCry eemaldamise juhised.

WannaCry viiruse manuaalse eemaldamise juhend

Eemalda WannaCry kasutades Safe Mode with Networking

WannaCry viiruse lõplikuks eemaldamiseks järgi alljärgnevaid samme hoolikalt ning veendu, et taaskäivitad arvuti õiges režiimis. Nii peatad viiruse ja lood õige keskkonna selleks, et avada pahavaratõrje.

-

Samm 1: Taaskäivita oma arvuti kuni hetkeni Safe Mode with Networking

Windows 7 / Vista / XP- Klikka Start → Shutdown → Restart → OK.

- Kui Teie arvuti muutub aktiivseks, siis vajutage mitu korda F8, kuni ekraanile ilmub Advanced Boot Options.

-

Valige nimekirjast Safe Mode with Networking

Windows 10 / Windows 8- Vajutage nuppu Power Windows sisselogimisekraanil. Nüüd vajutage ja hoidke all klaviatuuril olevat nuppu Shift ja klikkake Restart..

- Nüüd valige Troubleshoot → Advanced options → Startup Settings ja lõpuks vajutage Restart.

-

Kui Teie arvuti muutub aktiivseks, siis valige Enable Safe Mode with Networking aknas Startup Settings.

-

Samm 2: Eemaldage WannaCry

Logige sisse oma nakatunud kontosse ja käivitage brauser. Laadige alla FortectIntego või muu legitiimne nuhkvara-vastane programm. Uuendage seda enne täielikku süsteemi skanneerimist ja eemaldage pahatahtlikud failid, mis kuuluvad Teie väljapressimiseks kasutatava tarkvara juurde ja viige WannaCry eemaldamine lõpule

Kui Teie väljapressimiseks kasutatav tarkvara blokeerib Safe Mode with Networking, siis proovige edasist meetodit.

Eemalda WannaCry kasutades System Restore

Juhul, kui esimene meetod ei aitanud pahavara eemaldada, soovitame katsetada seda varianti.

-

Samm 1: Taaskäivita oma arvuti kuni hetkeni Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klikka Start → Shutdown → Restart → OK.

- Kui Teie arvuti muutub aktiivseks, siis vajutage mitu korda F8, kuni ekraanile ilmub Advanced Boot Options.

-

Valige nimekirjast Command Prompt

Windows 10 / Windows 8- Vajutage nuppu Power Windows sisselogimisekraanil. Nüüd vajutage ja hoidke all klaviatuuril olevat nuppu Shift ja klikkake Restart..

- Nüüd valige Troubleshoot → Advanced options → Startup Settings ja lõpuks vajutage Restart.

-

Kui Teie arvuti muutub aktiivseks, siis valige Enable Safe Mode with Command Prompt aknas Startup Settings.

-

Samm 2: Taastage oma süsteemi failid ja seaded

-

Kui ilmub Command Prompt aken, siis sisestage cd restore ja klikkakeEnter.

-

Nüüd tippige rstrui.exe ja vajutage uuesti Enter..

-

Kui ilmub uus aken, siis klikkake Next ja valige taastamishetk enne seda, kui süsteemi infiltreerus WannaCry. Selle tegemise järel klikkake Next.

-

Nüüd klikkake Yes oma süsteemi taastamiseks.

-

Kui ilmub Command Prompt aken, siis sisestage cd restore ja klikkakeEnter.

Boonus: Taastage oma andmed

Ülalnähtav juhend on mõeldud selleks, et aidata Teil oma arvutist eemaldada programm WannaCry. Taastamaks oma krüpteeritud faile, soovitame me kasutada detailset juhendit, mille on koostanud viirused.ee turvaeksperdid.Juhul, kui sa ei taha just raisata $300 kuni $600 või sul ei ole andmetest koopiaid, pole viisi failide dekrüpteerimiseks. Pahavarauurijad töötavad viiruse lahtimuukimise kallal ning ühel päeval on kindlasti olemas ka dekrüpteerija, ent selline päev võib olla väga kaugel, kuna õige dekrüpteerimisvõtmeta on krüpteerimisprotsessi peaaegu võimatu tagasi pöörata. Seniks soovitame katsetada neid andmete taastamise võimalusi:

Kui Teie failid on krüpteeritud WannaCry poolt, siis võite Te nende taastamiseks kasutada mitmeid meetodeid.

Installeeri ja proovi Data Recovery Pro-d

Data Recovery Pro võib olla just õige tööriist, kui sa soovid taastada vähemalt osasid faile. Siin on juhised selle kasutamiseks.

- Laadi Data Recovery Pro;

- Järgige neid Data Recovery paigaldamise samme ja installeerige programm oma arvutisse;

- Käivitage see ja skanneerige oma arvutit, et tuvastada WannaCry lunavara poolt krüpteeritud failid;

- Taastage need.

Otsi varikoopiaid

Vahel ei pruugi isegi kõige keerukam viirus kõiki pahatahtlikke ülesandeid sooritada, seega, kui sul läks õnneks, võis viirus arvutisse alles jätta varikoopiad. Nende leidmiseks ja kasutamiseks laadi endale ShadowExplorer.

- Laadige alla Shadow Explorer (http://shadowexplorer.com/);

- Järgige Shadow Explorer paigaldusviisardit ja installeerige see rakendus oma arvutisse;

- Käivitage progtamm ja valige vasakust ülemisest nurgast avanevast rippmenüüst oma krüpteeritud andmetega ketas. Vaadake seda, millised kaustad seal olemas on;

- Klikkige parema hiireklahviga kaustal, mida soovite taastada ja valige “Export”. Te võite samuti valida, kuhu Te selle kausta taastada soovite.

WannaCry dekrüpteerijat ei ole veel olemas

Lõpetuseks, peaksite alati mõtlema Teie väljapressimiseks kasutatava krüpteeritud tarkvara vastasele kaitsele. Selleks, et kaitsta oma arvutit WannaCry ja teiste väljapressimiseks kasutatavate tarkvaralahenduste eest, kasutage tuntud nuhkvara-vastast programmi, nagu FortectIntego, SpyHunter 5Combo Cleaner või Malwarebytes

Teile soovitatud

Ära lase valitsusel enda järel nuhkida

Valitsustel on kombeks jälgida inimeste andmeid ning isegi nuhkida kodanike järel, seega sa peaksid seda silmas pidama ja uurima rohkem kahtlaste infokogumise taktikate kohta. Selleks, et vältida mistahes soovimatut valitsusepoolset jälgimist, tuleks internetti kasutada täiesti anonüümselt.

Kui kasutad internetti, saad valida mistahes asukoha selleks, et netisisu näha ilma, et peaksid taluma olulisi piiranguid. Naudi internetikasutust ilma häkkimise riskita, kasutades Private Internet Access VPN-teenust.

Kontrolli, millist infot valitsused ja muud soovimatud osapooled saavad näha siis, kui sa internetis surfad. Isegi, kui sa ei tegele seadusevastaste toimingutega või usaldad oma teenusepakkujaid ja platvorme, ole alati omaenda turvalisuse ja heaolu huvides kahtlustav ning kasuta ennetavaid meetmeid nagu VPN-teenused.

Tee failidest tagavarakoopiad, juhuks, kui sind tabab pahavararünnak

Arvutikasutajad võivad saada mitmesuguseid kahjusid kübernakkuste tõttu, kuna nad on ise jätnud midagi tegemata. Pahavara põhjustatud tarkvaraprobleemid või otsesed andmekaotused krüpteeringu tõttu võivad tekitada seadmele mitmeid probleeme või põhjustada püsivat kahju. Kui sul on korralikud tagavarakoopiad, saad pärast taoliseid intsidente oma tööd aga muretult jätkata.

Pärast seadmele mistahes muudatuste tegemist on oluline teha tagavarakoopiad, et saaksid alati naasta oma töö juurde, isegi, kui pahavara on midagi seadmes muutnud või põhjustanud andmekaotuseid. Kui sul on olemas iga olulise dokumendi või projekti eelmise versiooni koopia, saad vältida tülikaid olukordi. Sa tänad end, kui peaksid kunagi pahavara otsa sattuma. Süsteemi taastamise jaoks kasuta programmi Data Recovery Pro.